定义

网络钓鱼是指攻击者发送恶意电子邮件,诱骗人们上当。其目的通常是让用户透露财务信息、系统凭据或其他敏感数据。

“网络钓鱼”一词出现于20世纪90年代中期,当时黑客开始利用欺诈性电子邮件从毫无戒心的用户那里“钓鱼”获取信息。由于这些早期的黑客通常被称为“phreaks”,这个术语后来被称为“phishing”(网络钓鱼)。网络钓鱼邮件试图引诱人们上钩。而且,一旦他们上钩了,用户和组织都有麻烦了。

网络钓鱼就是一个例子社会工程:骗子用来操纵人类心理的技术的集合。社会工程技术包括伪造、误导和说谎——所有这些都可以在网络钓鱼攻击中发挥作用。在基本层面上,网络钓鱼电子邮件利用社会工程来鼓励用户不经过思考就采取行动。

网络钓鱼为何成问题?

网络罪犯之所以使用网络钓鱼邮件,是因为它简单、廉价、有效。电子邮件地址很容易获得,而且电子邮件实际上是免费发送的。攻击者只需付出很少的努力和成本,就可以快速访问有价值的数据。那些落入网络钓鱼骗局的人可能最终会感染恶意软件(包括ransomware)、身份盗窃和数据丢失。

网络罪犯追踪的数据包括个人信息,如金融账户数据、信用卡号、税务和医疗记录,以及敏感的商业数据,如客户姓名和联系信息、专有产品机密和机密通信。

网络犯罪分子还利用网络钓鱼攻击来直接访问电子邮件、社交媒体和其他账户,或获得修改和破坏连接系统的许可,如销售点终端和订单处理系统。许多最大的数据泄露事件——比如2013年引人注目的Target事件——都始于一封钓鱼邮件。利用看似无辜的电子邮件,网络犯罪分子可以获得一个小小的立足点,并以此为基础。

它是如何工作的?

网络犯罪分子使用三种主要的网络钓鱼邮件机制来窃取信息:恶意链接,恶意附件,以及伪造的数据输入表格。

恶意网页链接

链接,也称为url,通常在电子邮件和钓鱼电子邮件中很常见。恶意链接将用户带到冒名顶替网站或网站感染恶意软件,也称为恶意软件。恶意链接可以伪装成可信链接,并嵌入到电子邮件的标识和其他图像中。

下面是美国康奈尔大学用户收到的一封电子邮件。这是一条简单的信息,发送者的名字是“帮助台”(尽管这封邮件不是来自大学的帮助台,而是来自@connect.ust。香港域)。据康奈尔大学的IT团队称,电子邮件中嵌入的链接让点击者进入了一个看起来像Office 365登录页面的页面。这封钓鱼邮件试图窃取用户的凭据。

恶意附件

这些看起来像合法的文件附件,但实际上感染了恶意软件,可以危害电脑和文件。在勒索软件(一种恶意软件)的情况下,PC上的所有文件都可能被锁定,无法访问。或者可以安装一个击键记录器来跟踪用户键入的所有内容,包括密码。同样重要的是要认识到勒索软件和恶意软件感染可以从一台PC传播到其他网络设备,如外部硬盘驱动器、服务器,甚至云系统。

这是国际快递公司联邦快递在其网站上分享的一个钓鱼邮件文本的例子。这封电子邮件鼓励收件人打印出一份附带的邮政收据,并将其带到联邦快递(FedEx)的地点去领取无法投递的包裹。不幸的是,附件中包含一种病毒,使收件人的计算机受到感染。尽管这种欺诈行为全年都有,但在圣诞节购物季期间,这种欺诈行为尤其常见。

虚假资料输入表格

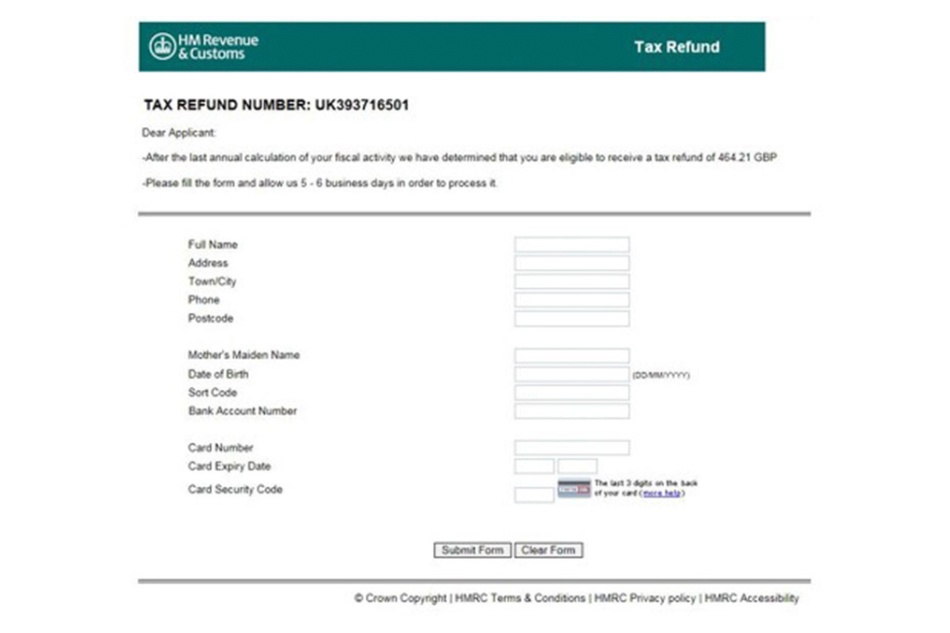

这些电子邮件提示用户填写敏感信息,如用户id、密码、信用卡数据和电话号码。一旦用户提交了这些信息,网络罪犯就可以利用这些信息谋取个人利益。

下面是一个在gov.uk网站上共享的虚假登陆页面的例子。用户点击钓鱼电子邮件中的一个链接后,会被转到这个欺诈页面,这个页面似乎是英国税务海关总署(HMRC)征税机构的一部分。用户被告知他们有资格获得退款,但必须填写表格。这类个人信息可以被网络犯罪分子用于许多欺诈活动,包括身份盗窃。

重要的是要认识到落入网络钓鱼攻击的后果,无论是在家里还是在工作中。以下是落入网络钓鱼邮件后可能出现的一些问题:

在个人生活中

- 从银行账户里偷来的钱

- 信用卡欺诈收费

- 以个人名义提交的纳税申报单

- 以个人名义发放的贷款和抵押贷款

- 无法访问照片、视频、文件和其他重要文件

- 一个人在社交媒体上发的虚假帖子

在工作中

- 公司资金损失

- 暴露客户和同事的个人信息

- 外部人员可以访问机密通信、文件和系统

- 文件被锁定,无法访问

- 对雇主声誉的损害

网络钓鱼保护

网络钓鱼防护是企业为防止网络钓鱼对其员工和组织的攻击而采取的重要安全措施。让用户了解电子邮件什么时候看起来或感觉可疑,这绝对有助于减少成功的妥协。然而,由于用户行为是不可预测的,通常安全解决方案驱动的钓鱼检测是至关重要的。

一些基于声誉的电子邮件网关解决方案确实有能力捕捉和分类钓鱼电子邮件基于已10bet中文网知的不良声誉嵌入url。这些解决方案所忽略的往往是精心制作的网络钓鱼信息,这10bet中文网些网络钓鱼信息的url来自已被破坏的合法网站,而这些网站在发送电子邮件时并没有坏名声。

最有效的系统基于异常分析来识别可疑电子邮件,异常分析在流量中寻找不寻常的模式来识别可疑电子邮件,然后重写嵌入的URL,并对URL进行持续监视,以进行页内攻击和下载。

网络钓鱼的统计数据

网络钓鱼对个人和企业构成了巨大威胁。以下的网络钓鱼统计数据可以让我们对网络钓鱼攻击的流行程度和严重性有所了解:

200万年

据报道,2016年发生了网络钓鱼攻击——比2015年增加了65%(来源:反网络钓鱼工作组)

46%

(来源:Verizon的2017年数据泄露调查报告)

30%

(来源:Wombat Security的2017年用户风险报告)

15%

(来源:Verizon的2017年数据泄露调查报告)

反钓鱼训练套件

校对客户使用过反钓鱼训练套件和持续培训方法,以减少成功的钓鱼攻击和恶意软件感染高达90%。这种独特的、分四个步骤的评估、教育、加强和测量方法可以作为任何组织的网络钓鱼意识培训计划的基础。